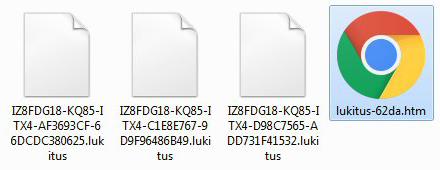

يظهر فيروس نزع الفدية بشكل أكثر جمالاً عن مختلف اصداراته السابقة. حيث يقوم بإصدارة الجديد بإضافة الامتداد .lukitus لملفات المستخدمين.

يُظهر سلوك فيروس Locky الذي يعتبر من فيروسات الفدية الأكثر انتشاراً في الوقت الحالي مدى ديناميكية بيئة الابتزاز على الانترنت. وعُرف آخر تحديث لفيروس Locky باسم lukitus استناداً للامتداد المتسلسل لجميع الملفات التي تخضع للتشفير الخبيث. وبالمناسبة، هذه كلمة فنلندية تعني “اقفال” وهي تصف النية الحقيقية لهذا الداء بدقة تامة.

حيث يقوم هذا الفيروس بإيقاع الضحايا عبر رسائل البريد المزعج. ويتم انتاج هذه الرسائل بكميات كبيرة من خلال ربوت يدعى نيكروس. يتعرض المستخدمون الذين يتلقون هذه الرسائل للخطر من خلال السماح بتشغيل هذه الملفات على حواسيبهم. حيث تتخذ هذه الملفات شكل ملفات ميكروسوفت وورد ويبدو شكلها مغرياً، لكن بمجرد فتحها، تجدها فارغة أو تحتوي على لغة غير مفهومة. تكمن الخدعة في أن هذه الملفات تتخذ شكل وحدات المايكرو الخاصة بصيغة ملفات ميكروسوفت وورد والتي ينبغي على المستخدم تمكينها ليستطيع مشاهدة محتواها. حالما يتم تشغيل ملفات الماكرو ذات برمجة الفيجوال بيسك، سيفقد المستخدم السيطرة على حاسوبه، ويتم تنزيل ونقل فيروس الفدية lukitus الى النظام المستضيف بطريقة ماكرة.

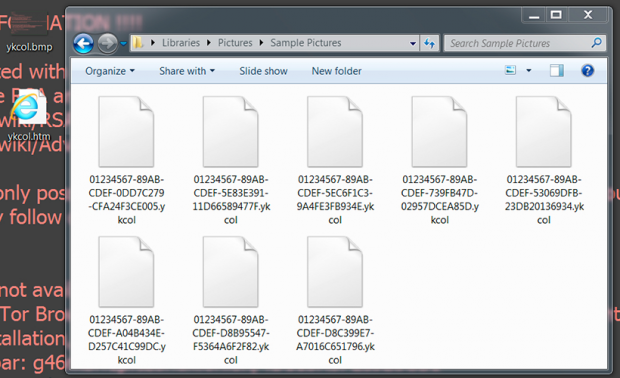

وعندما يتم تنزيل فيروس الفدية على حاسوب الضحية، يقوم الفيروس في البداية باستطلاع حاسوب الضحية. يقوم بإجراء فحص لأنواع كثيرة من الملفات على جميع أقسام القرص الثابت ومشاركات الشبكة والأقراص القابلة للإزالة. وعند ايجاد أي شيء له قيمه محتملة بالنسبة للضحية، فإن فيروس الفدية “Lukitus/Locky” يقوم بتطبيق مزيج قوي من أنظمة التشفير AES-128 ،RSA-2048 من أجل اقفال وتشفير البيانات. التشفير ليس هو التأثير الوحيد الذي يتم تطبيقه على الادخالات المستهدفة. حيث تقوم العدوى أيضاً بمضاعفة أسماء الملفات واستبدال كل اسم ب 26 حرفًا سداسيًا عشريًا ومن ثم تسلسل امتداد .lukitus

ولتزويد الضحية بحل لفك التشفير، يقوم فيروس Lukitus بتنزيل مفكرات انقاذ تدعى “Lukitus-[4 chars].htm”، و Lukitus-[4 chars].bmp على سطح المكتب ونشر اصدار HTM في جميع المجلدات المشفرة. ويتم انشاء مفكرة فدية “BMP” تلقائياً لتسيطر على خلفية سطح المكتب. تقوم هذه الملفات بإرشاد المستخدم حول كيفية تنزيل وتثبيت متصفح تور “Tor Browser” واستخدامه لزيارة الصفحة الموجود عنوانها في جميع طرق التعافي من الفيروس. وبهذه الطريقة، ينتهي الأمر بالمستخدم بالذهاب الى صفحة فك تشفير فيروس Locky والتي تعتبر بوابة دفع الفدية من أجل فك التشفير بعد دفع 0.5 بتكوين للمجرمين.

ولسوء الحظ، لم يتمكن المحللون الأمنيون من انشاء طريقة مجدية مجانية لفك تشفير فيروس Locky بشكل عام، وفيروس Lukitus المتغير بشكل خاص. وعلى الرغم من أن طريق دفع الفدية هو الخيار الوحيد في ظل هذه الظروف، الا أن هناك العديد من التقنيات التي قد تساعد على اعادة الملفات المصابة بامتداد .lukitus الى وضعها الطبيعي دون دفع أي مال.

إزالة فيروس .ykcol. / lukitus التلقائي

يمكن أن يتم اجتثاث برنامج الفدية بكفاءة بواسطة برنامج حماية موثوق به. ويضمن التمسك بتقنية التنظيف التلقائي أن كافة المكونات المتضررة مسحت بشكل شامل من النظام الخاص بك.

١ تحميل أداة المساعدة الأمنية الموصى بها والحصول على فحص جهاز الكمبيوتر الخاص بك من الكائنات الضارة عن طريق تحديد خيار بدء تشغيل فحص الكمبيوتر.

٢ عملية المسح ستقوم بطرح قائمة من الملفات الضارة و من خلال الضغط على خيار إصلاح التهديدات لتقوم بإزالة التهديدات و الملفات الضارة فإن جهاز الكمبيوتر إكمالا لتلك المرحلة سيواجه المشكلة الأكبر الا وهي كيفية استرجاع البيانات.

أساليب استعادة الملفات المشفرة باستخدام .ykcol. / lukitus

الحل ١: استخدام برامج لإسترجاع البيانات ومن الضروري معرفة أن برنامج .ykcol. / lukitus يقوم بعمل نسخ للملفات كما يقوم بتشفير تلك الملفات . وفي حال تم حذف تلك الملفات فإنه يوجد تطبيقات لإستعادة تلك الملفات . بالإضافة الى أن آخر تحديث للبرنامج يراعي تطبيق شطب آمن مع محاولات إعادة كتابتها وبذلك فإنها طريقة تستحق التجربة

الحل ٢: استخدام عملية النسخ الاحتياطي

في البداية وقبل كل شيء إن كنت قد قمت بإجراء نسخ احتياطي فإنه من المتوجب الإستفادة من ذلك النسخ الذي قد أجريته.

الحل ٣: استخدام النسخ الظليلي لوحدة التخزين

في حال عدم معرفتك بأن النظام يقوم بإنشاء نسخ ظليلية لوحدة التخزين لكل ملفاتك أو كنت لا تدري بأن خيار إستعادة النظام مفعل على جهاز حاسوبك .

كما أنه يتم إنشاء نقاط إستعادة للملفات تظهر في نفس الوقت التي تنشأ به. للعلم فان هذه الطريقة من غير المؤكد أنها تقوم بإستعادة اخر نسخة للنظام الموجود فيه الملفات .. لكنها أيضا طريقة تستحق التجربة .. و تجري العمليه بنوعين يدويا و اتوماتيكياً

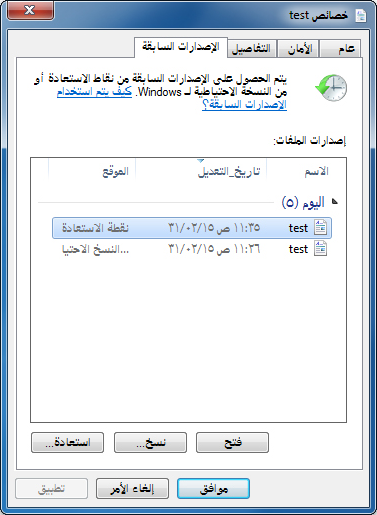

• استخدام ميزة الإصدارات السابقة

نظام الويندوز وهو مبني على أساس إسترجاع الملفات من النسخ السابقة بالإضافة الى أنه من الممكن أن تشمل المجلدات. ويتم ذلك من خلال النقر على الزر الأيمن للمؤشر على الملف او المجلد وإختيار خصائص من ثم إختيار تبويب الإصدارات السابقة، وبذلك يصبح من الممكن رؤية العديد من النسخ الاحتياطية للملفات و المجلدات في التاريخ والوقت الذي تمت به عملية النسخ. وان أردت إستعادة الملفات إلى مكان مختلف عن سابقه فمن الممكن تحديد ذلك من خلال النقر على تبويب إستعادة. وبذلك فإن الملفات ستعود إلى مكانها السابق .

• تطبيق أداة الظل اكسبلورر

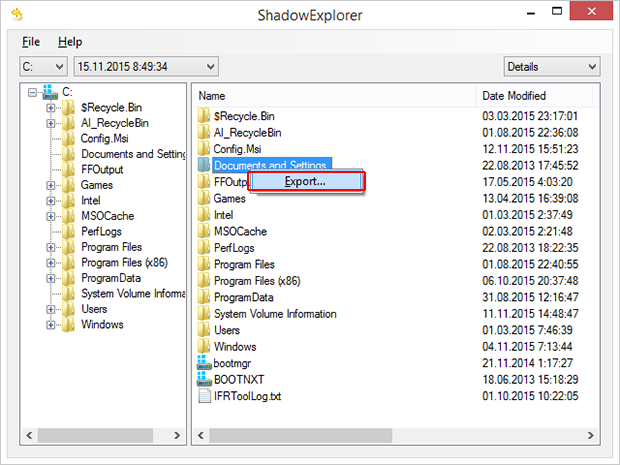

هذه الطريقة تسمح بإستعادة كافة النسخ السابقة بشكل تلقائي واتوماتيكي .. وللقيام بما سبق يجب تحميل وتنصيب أداة shadowexplorer وبعد القيام بتفعيل التطبيق يجب تحديد اسم السواقة والتاريخ الذي أنشىء به النسخ والملفات .. يتم الضغط بالزر الأيمن على الملف أو المجلد ومن ثم نقوم بإختيار تصدير و من ثم تحديد المكان المراد نقل الملفات إليه

التحقق من أن الفيروس .ykcol. / lukitus قد أزيل تماماً

مرة أخرى، إزالة برنامج الفدية وحدها لا تؤدي إلى فك التشفير للملفات الشخصية الخاصة بك. طرق استعادة البيانات المشار إليها أعلاه قد أو قد لا تفي بالغرض ، ولكن برنامج الفدية نفسه لا ينتمي إلى داخل جهاز الكمبيوتر الخاص بك. وبالمناسبة، فإنه غالباً ما يأتي مع غيره من البرامج الضارة، ذلك هو السبب فإنه من المنطقي فحص النظام بواسطة برنامج الأمان التلقائي مرارا وتكرارا من أجل التأكد من عدم وجود مخلفات ضارة لهذا الفيروس والتهديدات المرتبطة التي تركت داخل “سجل ويندوز” ومواقع أخرى.

التعليق هنا