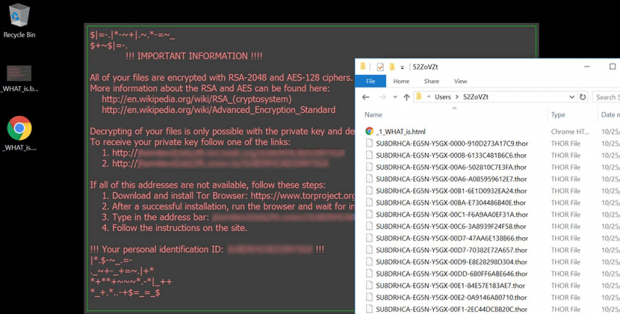

يبدوا مطوروا برنامج الفدية لوكي (Locky) مشغولين حقاً بطرح تحديثات لمنتج الإبتزاز الشائن الخاص بهم مؤخراً. وبعد أقل من شهر على ظهور السابق المختلف أودين (Odin) قد تم اكتشاف تكرار جديد والذي يقوم بإلحاق امتداد ثور (.thor ) إلى الملفات المصابة. وخلافاً لبعض الخلل من اسم الملف المختلف هذا الإصدار من لوكي (Locky)يحتوي على عدد من التحسينات المتعلقة بالتوزيع.

ما هو الفيروس ثور فايلز (.thor file)؟

قد وجد فيروس التشفير لوكي (Locky) منذ عام تقريباً ولم يتعرض لأدنى انخفاض في وتيرة عمله خلال هذه الفترة من الزمن. بل على العكس من ذلك فإنه يبقى أحد نماذج برامج الفدية الأكثر انتشاراً وخطورةً في هذه المرحلة. وعلاوة على ذلك على الرغم من الجهود الفكرية الكبيرة النهائية للباحثين ما تزال هذه السلالة غير قابلة لفك التشفير. ويقال إن تواتر الطبعة الجديدة من لوكي(Locky) قد ازداد مما يفاقم من مهام الكشف وفك التشفير كذلك. والبديل السابق أودين(Odin) لم يستمر لمدة شهر حتى. وقد أحضر التحديث الأخير بضعةٌ من التغييرات الأساسية: أولاً بدأت العدوى بتسلسل امتداد ثور (.thor ) إلى جميع الملفات التي شفرت في مسار التسوية وثانياً اختار مشغلوا هذه الحملة صيغة المحمل الخبيث للتعديل.

حاليا ً الطريقة التي يتم بها نشر لوكي (Locky ) لا تزال عبر البريد المزعج مدعومة من شبكة الروبوتات القوية التي يطلق عليها اسم نيكورس(Necurs). ومع ذلك إن صيغة الملف المرفق المحتال قد تغيرت إلى(hta.) وترمز إلى تطبيق (HTML) الذي يطلق العمليات المسببة للمشكلة في الخلفية بمجرد فتح المستخدم المطمئن له. وقد تحتوي هذه الرسائل الخادعة على الموضوعات التالية: إيصال أو رسالة شكوى. على الأرجح ذلك الملف المرفق يشبه ملف مضغوط مؤرشف والذي يقوم باستخراج ملفات باسم إيصال[ارقام عشوائية].hta و رسالة شكوى[ارقام عشوائية].hta أو رسالة محفوظة[ارقام عشوائية].hta. ويهدف استخدام هذه الصيغة الجديدة من المحمل للتهرب من الكشف من برنامج الحماية وتبسيط سير عمل الهجوم.

حالما يُسقط برنامج الفدية القابل للتنفيذ على النظام المستهدف ويبدأ بالعمل يقوم بتشغيل فحص البيانات. وعند إجراء هذا المسح تبحث نسخة ثور (.thor ) من لوكي(Locky) على نطاق واسع من أنواع الملفات الموجودة على محرك الأقراص الصلبة ومحركات الأقراص القابلة للإزالة وأية أجهزة متصلة بالكمبيوتر ومشاركات الشبكة. وبعد ذلك تستخدم مزيجأً من خوارزميات معيار التشفير المُطور(AES-128) وخوارزمية آر إس إيه(RSA-2048) لتشفير كافة الإدخالات المحددة كالمعلومات الشخصية أثناء عملية الفحص المذكورة أعلاه. وتنتقل العدوى باستبدال خلفية سطح المكتب بصورة تحذير من تلقاء نفسها. وأيضاً تقوم بإضافة ملاحظات الفدية وتسمى (“HOWDO_text”) إلى سطح المكتب ونثرها عبر الدلائل المشفرة. وترشد هذه الكتيبات وخلفية سطح المكتب الجديدة الضحية لزيارة صفحة فك تشفير لوكي(Locky) واستخدام المعلومات المتعلقة بها لتقديم نحو 0.5 بيتكوين من أجل حل فك التشفير التلقائي.

الخاصية المثيرة لامتداد ثور (.thor ) البديل من لوكي (Locky) أنه يمكن تشفير البيانات في وضع غير متصل. وهذا يعني أنه ليس من الضروري الاستعلام عن أوامر خارجية وخادم التحكم لتشفير المفاتيح لذلك هو من الآن مستقل بذاته. وعلاوة على ذلك فإنه لا يظهر أيّة تحذيرات أو تنبيهات بقدر ما يوقف جدار حماية المستخدم و الذي يُزود المهاجمين بطبقة إضافية من التشويش. بينما لا يزال ممكناً فك تشفير الملفات دون دفع ثمن المفتاح الخاص لذلك باعتماد المستخدم المصاب منهجية علمية ذكية لاستعادة أهم البيانات.

إزالة فيروس ثور (.thor extension) التلقائي

يمكن أن يتم اجتثاث برنامج الفدية بكفاءة بواسطة برنامج حماية موثوق به. ويضمن التمسك بتقنية التنظيف التلقائي أن كافة المكونات المتضررة مسحت بشكل شامل من النظام الخاص بك.

١ تحميل أداة المساعدة الأمنية الموصى بها والحصول على فحص جهاز الكمبيوتر الخاص بك من الكائنات الضارة عن طريق تحديد خيار بدء تشغيل فحص الكمبيوتر.

٢ عملية المسح ستقوم بطرح قائمة من الملفات الضارة و من خلال الضغط على خيار إصلاح التهديدات لتقوم بإزالة التهديدات و الملفات الضارة فإن جهاز الكمبيوتر إكمالا لتلك المرحلة سيواجه المشكلة الأكبر ألا وهي كيفية استرجاع البيانات.

أساليب استعادة الملفات المشفرة باستخدام ثور فايل (.thor files)

الحل ١: استخدام برامج لإسترجاع البيانات

من الضروري معرفة أن فيروس لوكي (Locky) يقوم بعمل نسخ للملفات كما يقوم بتشفير تلك الملفات. وفي حال تم حذف تلك الملفات فإنه يوجد تطبيقات لإستعادة تلك الملفات. بالإضافة الى أن آخر تحديث للبرنامج يراعي تطبيق شطب آمن مع محاولات إعادة كتابتها وبذلك فإنها طريقة تستحق التجربة.

الحل ٢ استخدام عملية النسخ الاحتياطي :

في البداية وقبل كل شيء إن كنت قد قمت بإجراء نسخ احتياطي فإنه من المتوجب الإستفادة من ذلك النسخ الذي قد أجريته.

الحل ٣ استخدام النسخ الظليلي لوحدة التخزين

في حال عدم معرفتك بأن النظام يقوم بإنشاء نسخ ظليلية لوحدة التخزين لكل ملفاتك أو كنت لا تدري بأن خيار إستعادة النظام مفعل على جهاز حاسوبك .

كما أنه يتم إنشاء نقاط إستعادة للملفات تظهر في نفس الوقت التي تنشأ به. للعلم فان هذه الطريقة من غير المؤكد أنها تقوم بإستعادة اخر نسخة للنظام الموجود فيه الملفات. لكنها أيضا طريقة تستحق التجربة. و تجري العمليه بنوعين يدويا و اتوماتيكياً والآن دعنا نلقي نظرة على القسم الأول وهو اليدوي من خلال:

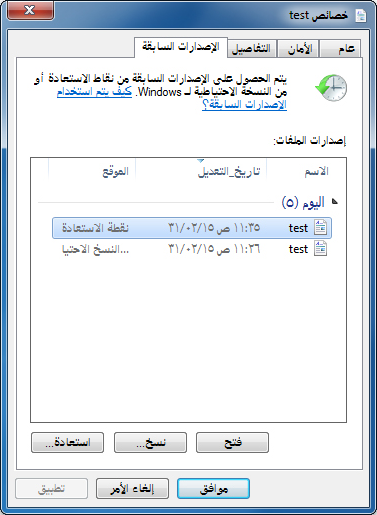

• استخدام ميزة الإصدارات السابقة

نظام الويندوز وهو مبني على أساس إسترجاع الملفات من النسخ السابقة بالإضافة إلى أنه من الممكن أن تشمل المجلدات. ويتم ذلك من خلال النقر على الزر الأيمن للمؤشر على الملف أو المجلد واختيار خصائص من ثم اختيار تبويب نسخ سابقة ، وبذلك يصبح من الممكن رؤية العديد من النسخ الاحتياطية للملفات والمجلدات في التاريخ والوقت الذي تمت به عملية النسخ . وان أردت إستعادة الملفات إلى مكان مختلف عن سابقه فمن الممكن تحديد ذلك من خلال النقر على تبويب إستعادة . وبذلك فإن الملفات ستعود إلى مكانها السابق .

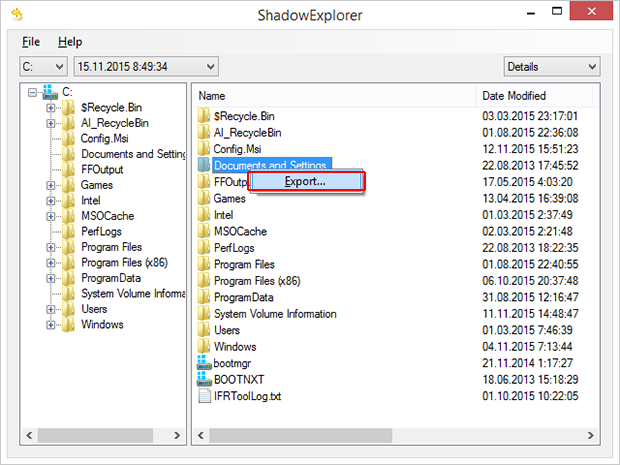

• تطبيق أداة الظل اكسبلورر

هذه الطريقة تسمح باستعادة كافة النسخ السابقة بشكل تلقائي أوتوماتيكي .. وللقيام بما سبق يجب تحميل وتنصيب أداة shadow explorer وبعد القيام بتفعيل التطبيق يجب تحديد اسم السواقة والتاريخ الذي أنشئ به النسخ والملفات . يتم الضغط بالزر الأيمن على الملف أو المجلد ومن ثم نقوم بإختيار تصدير و من ثم تحديد المكان المراد نقل الملفات إليه.

التحقق من أن الفيروس لوكي (Locky) قد أزيل تماماً

مرة أخرى إن إزالة البرنامج الخبيث وحدها لا تؤدي إلى فك التشفير للملفات الشخصية الخاصة بك. طرق استعادة البيانات المشار إليها أعلاه قد أو قد لا تفي بالغرض ولكن برنامج الفدية نفسه لا ينتمي إلى داخل جهاز الكمبيوتر الخاص بك. وبالمناسبة فإنه غالباً ما يأتي مع غيره من البرامج الضارة و ذلك هو السبب فإنه من المنطقي فحص النظام بواسطة برنامج الأمان التلقائي مراراً وتكراراً من أجل التأكد من عدم وجود مخلفات ضارة لهذا الفيروس والتهديدات المرتبطة التي تركت داخل “سجل ويندوز” ومواقع أخرى.

التعليق هنا