هناك سرب من التفاصيل والعلاقات التي يمكن استنتاجها من مجرد الاسم الأحدث لعدوى التشفير المسماة cerber3. تشمل أعراض الهجوم من قبل برنامج الفدية الحديث على فوضى من الملفات المشفرة وبالتالي ملفات Cerber3 تنتج على الكمبيوتر المصاب ولا يمكن الوصول إليها فضلًا عن رسائل تحذير مخيفة تطلب البيتكوين. ويشرح هذا الدليل المشكلة ويجدول الإتصالات مع المختصيين ويقدم نصائح للتخفيف من آثارها.

إن مرونة البنية التحتية لبرنامج الفدية تتغير من نموذج إلى آخر حيث لا يوجد شيء وسط في المكان. بينما بعض أحصنة طروادة لا يستخدمون خادمات C3 لتشغيل تبادل مفاتيح التشفير الخاصة ولكن الآخرون يفعلون. وهناك أيضاً السلالات التي تتميز بالتفاعل مع الضحايا عبر البريد الإلكتروني فقط، بينما البعض الآخر يقوم بذلك آلياً من خلال واجهة ويب معدة بشكل خاص. وبرنامج الفدية المشار إليه بCerber3 يمر بمراحل متطورة أكثر من الناحية التقنية أكثر. وإقترضت سماتها البارزة من السلف الذي يدعى Cerber ، بما في ذلك أسماء ملاحظات الفدية والتشفير القياسي. ومع ذلك، فقد تم تعزيز تلك الخصائص الخبيثة، بالإضافة إلى وجود تلك الجديدة التي هي فريدة من نوعها لهذه الفصيلة.

يمكن لهذا البرنامج الضار أن يصل إلى جهاز الكمبيوتر بعدة طرق. ويتضمن التصيد و التصيد هو الأسلوب الشائع لإستلامه حيث يحصل المستخدم على بريد وارد مفخخ بمرفق ضار صمم كفاتورة أو أوراق ضرائب أو تقرير تتبع UPS أو ما شابه ذلك. في هذا السيناريو يتم منع وظيفة عدم فتح الرمز البريدي المشكوك فيه أو مستندات مايكروسوفت المصاحبة لوحدات الماكرو المرفقة بالبريد الإلكتروني.

وتستند الناقلات الأخرى للإنتشار على ظاهرة أدوات الهجوم بإيجاد ثغرة أمنية. وفي ظل تلك الظروف الشيء الوحيد الذي يستطيع المساعدة ويحبط العدوى هو برنامج للتصحيح على جهاز الكمبيوتر وإلا فإن فدية حصان طروادة سيتم نشرها بشكل غير ملحوظ عند زيارة صفحة إنترنت مخترقة.

تماماً كما هو متوقع لهذه الأسرة يقوم Cerber3 بإيجاد وتشفير كل الملفات المخزنة على محركات الأقراص المحلية و محركات أقراص الشبكة و الأجهزة القابلة للإزالة وتشمل الاستثناءات العناصر الأساسية التي تحافظ على نظام التشغيل يعمل بشكل سلس. تخضع الملفات الشخصية لتشفير سيء بلغة برمجة جبرية تدعى معيار التشفير المُطَور. وبعكس النسخة السابقة من Cerber يقوم برنامج الفدية الجديد باستخدام مفاتيح مؤلفة من 32 بايت بدلاً من 16 بايت. وهذا بطبيعة الحال يجعل عملية إستعادة البيانات أكثر صعوبة. وتتغير صيغة الملفات المشفرة كذلك وتبدل العدوى أسماء الملفات الأصلية بأسماء مؤلفة من عشرة رموز عشرية بالإضافة لإمتداد Cerber3 وبرنامج الفدية السابق لم يفعل ذلك.

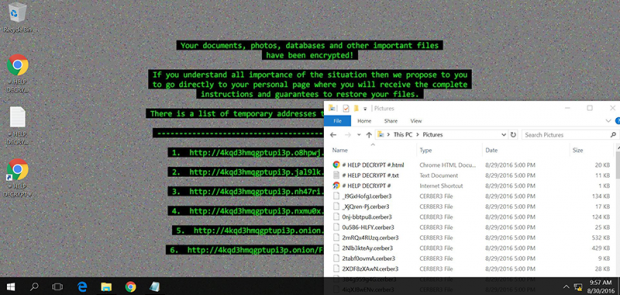

بمجرد دخول برنامج الفدية مع جزء التشفير من التسوية يبدأ التواصل مع الضحية بشأن سبل الحل. وتحقيقا لهذه الغاية فإنه ينشئ عددا من إدخالات جديدة داخل كل دليل يحمل الملفات المشفرة ألا وهي # DECRYPT MY FILES #.html, # DECRYPT MY FILES #.txt, and # DECRYPT MY FILES #.vbs. وبالمناسبة، فإن هذا الأخير مسؤولاً عن تشغيل إنذار الصوت في الخلفية الذي يقول لقد تم تشفير مستنداتك وصورك وقواعد بياناتك وغيرها من الملفات الهامة. والأسوء من ذلك يغير Cerber3 خلفية سطح المكتب ويعرض مطالبه بطريقة صارخة جداً.

يُفرض سير عمل إستعادة الملفات من قبل الفيروس يتضمن صفحة تسيير بصلي التي يتم توجيها للمستخدم المصاب تحت عنوان “Cerber Decryptor”. وتعبر هذه الصفحة عن طلبات المجرمين والتي تتضمن أنه يجب على المستخدم تقديم 1.5 بيتكوين إلى إلى عنوان بيتكوين معين خلال 5 أيام وإلا ستتضاعف قيمة الفدية. للإسف الشديد يملك إصدار برنامج الفدية Cerber3 تشفير قوي جداً دون نقاط ضعف لذلك لا يوجد مكان للمناورة. لإستعادة البيانات هناك بعض التكتيكات القابلة للتطبيق المدرجة أدناه على الرغم من أنه لا يوجد يقين من ذلك ولكن لا يوجد أي ضرر من التجريب.

إزالة فيروس Cerber3 التلقائي

يمكن أن يتم إجتثاث برنامج الفدية Cerber3 بكفاءة من خلال إستخدام برامج أمان موثوقة عن طريق المسح التلقائي وبذلك تضمن بأن كافة المحتويات الضارة قد تم التخلص منها من النظام .

١ تحميل أداة المساعدة الأمنية الموصى بها والحصول على فحص جهاز الكمبيوتر الخاص بك من الكائنات الضارة عن طريق تحديد خيار بدء تشغيل فحص الكمبيوتر.

٢ عملية المسح ستقوم بطرح قائمة من الملفات الضارة و من خلال الضغط على خيار إصلاح التهديدات لتقوم بإزالة التهديدات و الملفات الضارة فإن جهاز الكمبيوتر إكمالًا لتلك المرحلة سيواجه المشكلة الأكبر ألا وهي كيفية استرجاع البيانات

أساليب إستعادة الملفات المشفرة باستخدام Cerber3

الحل ١: استخدام برامج لإسترجاع البيانات ومن الضروري معرفة ان برنامج Cerber3 يقوم بعمل نسخ للملفات كما يقوم بتشفير تلك الملفات . وفي حال تم حذف تلك الملفات فإنه يوجد تطبيقات لإستعادة تلك الملفات . بالإضافة الى أن اخر تحديث للبرنامج يراعي تطبيق شطب آمن مع محاولات إعادة كتابتها وبذلك فإنها طريقة تستحق التجربة.

الحل ٢: استخدام عملية النسخ الاحتياطي

في البداية وقبل كل شيء ان كنت قد قمت بإجراء نسخ إحتياطي فإنه من المتوجب الإستفادة من ذلك النسخ الذي قد أجريته.

الحل ٣: استخدام النسخ الظليلي لوحدة التخزين

في حال عدم معرفتك بأن النظام يقوم بإنشاء نسخ ظليلية لوحدة التخزين لكل ملفاتك أو كنت لا تدري بأن خيار إستعادة النظام مفعل على جهاز حاسوبك .

كما أنه يتم إنشاء نقاط إستعادة للملفات تظهر في نفس الوقت التي تنشأ به . للعلم فان هذه الطريقة من غير المؤكد أنها تقوم بإستعادة اخر نسخة للنظام الموجود فيه المللفات. لكنها أيضا طريقة تستحق التجربة. و تجري العمليه بنوعين يدوياً أُتوماتيكياً.لنلقي نظرة على القسم اليدوي أولاً وهو .

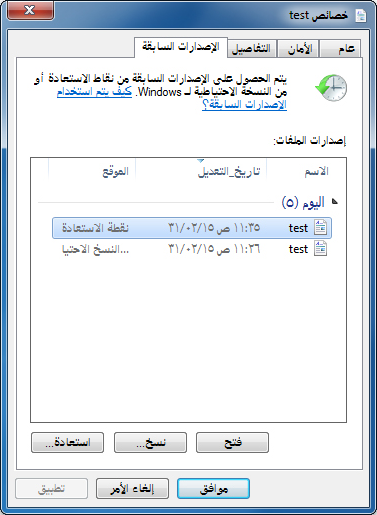

• استخدام ميزة الإصدارات السابقة

نظام الويندوز وهو مبني على أساس إسترجاع الملفات من النسخ السابقة بالإضافة الى أنه من الممكن أن تشمل المجلدات. ويتم ذلك من خلال النقر على الزر الأيمن للمؤشر على الملف او المجلد وإختيار خصائص من ثم إختيار تبويب الإصدارات السابقة، وبذلك يصبح من الممكن رؤية العديد من النسخ الاحتياطية للملفات و المجلدات في التاريخ والوقت الذي تمت به عملية النسخ. وان أردت إستعادة الملفات إلى مكان مختلف عن سابقه فمن الممكن تحديد ذلك من خلال النقر على تبويب إستعادة. وبذلك فإن الملفات ستعود إلى مكانها السابق .

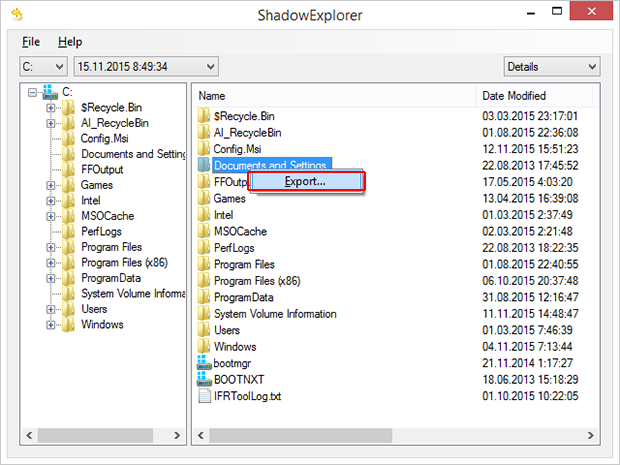

• تطبيق أداة الظل اكسبلورر

هذه الطريقة تسمح بإستعادة كافة النسخ السابقة بشكل تلقائي واتوماتيكي .. وللقيام بما سبق يجب تحميل وتنصيب أداة shadowexplorer وبعد القيام بتفعيل التطبيق يجب تحديد اسم السواقة والتاريخ الذي أنشىء به النسخ والملفات .. يتم الضغط بالزر الأيمن على الملف أو المجلد ومن ثم نقوم بإختيار تصدير و من ثم تحديد المكان المراد نقل الملفات إليه

التحقق من أن الفيروس Cerber3 قد أزيل تماماً

مرة أخرى، إزالة برنامج الفدية Cerber3 وحدها لا تؤدي إلى فك التشفير للملفات الشخصية الخاصة بك. طرق استعادة البيانات المشار إليها أعلاه قد أو قد لا تفي بالغرض ، ولكن برنامج الفدية نفسه لا ينتمي إلى داخل جهاز الكمبيوتر الخاص بك. وبالمناسبة، فإنه غالباً ما يأتي مع غيره من البرامج الضارة، ذلك هو السبب أنه من المنطقي فحص النظام بواسطة برنامج الأمان التلقائي مرارا وتكراراً من أجل التأكد من عدم وجود مخلفات ضارة لهذا الفيروس والتهديدات المرتبطة التي تركت داخل “سجل ويندوز” ومواقع أخرى.

التعليق هنا